De nos jours, nous devons avoir la possibilité de revenir de la sauvegarde effectuée dès que possible et avec le moins de perte de données possible, comme prendre une sauvegarde. À ce stade, la révision de nos politiques et investissements informatiques peut nous faire économiser des milliards de livres sterling en pertes en cas de cyberattaque ou de catastrophe.

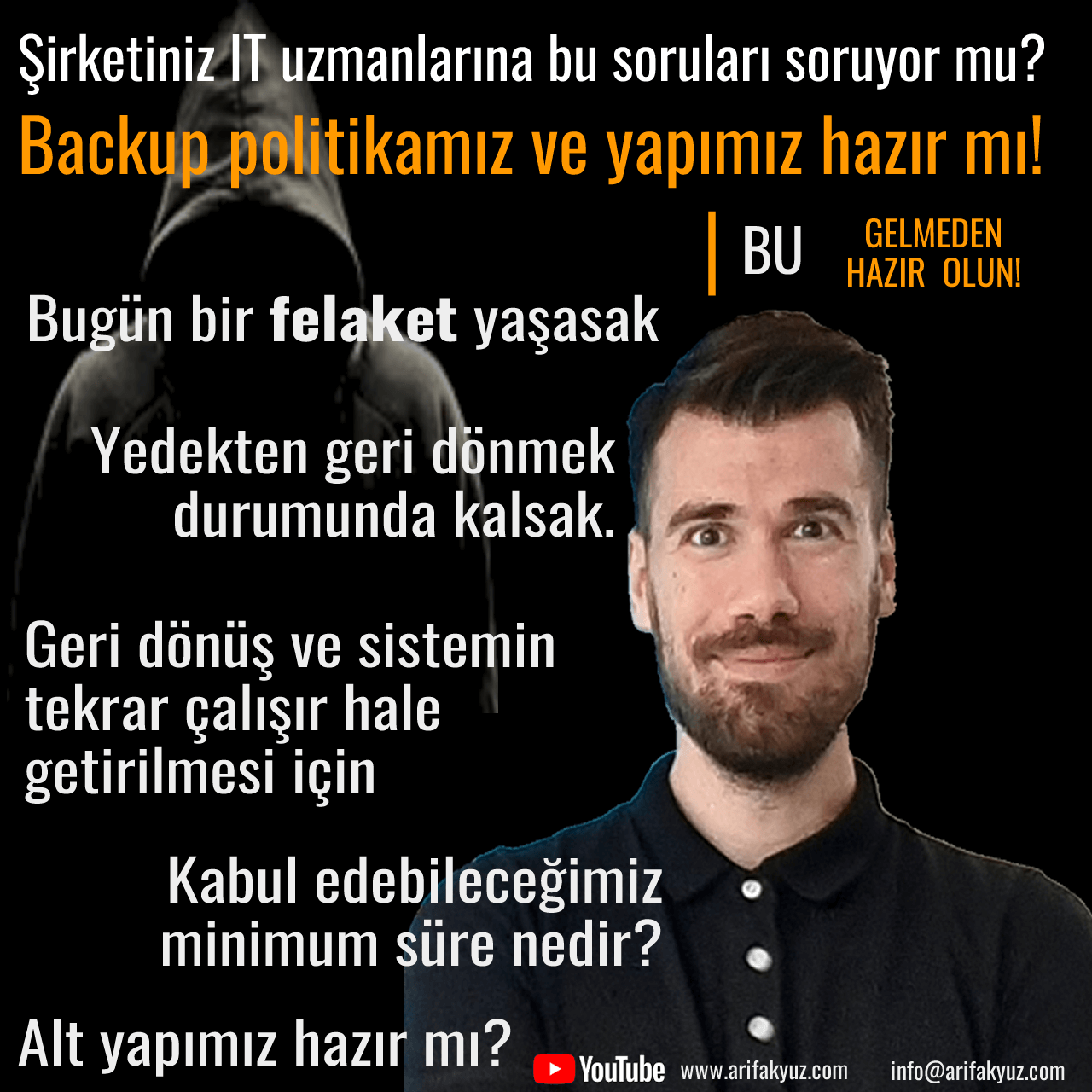

Les professionnels de l’informatique responsables des opérations de sauvegarde et de restauration des entreprises doivent absolument poser ces trois questions aux responsables du système.

- Si nous devions avoir un désastre aujourd’hui et que nous ne pouvions revenir en arrière que de la sauvegarde de quatre serveurs / systèmes, quels serveurs / systèmes devraient-ils être?

- Si nous avons un désastre aujourd’hui et que nous devons revenir de la sauvegarde, quel devrait être le moment acceptable pour que le retour et le système soient à nouveau opérationnels?

un. Le système doit être opérationnel instantanément.

b. c. en 30 minutes

. 1 heure

j. 6 heures

e. 12 heures

f. 24 heures

g. 2 jours

h. ……………..

- Si nous avions une catastrophe aujourd’hui, la sauvegarde que nous avons reçue serait-elle en sécurité? Pourrons-nous y retourner?

un. Non , parce que nous ne pouvons pas obtenir un budget de la direction, nous pouvons être affectés par une cyberattaque en raison de la technologie que nous utilisons, nous pouvons avoir à payer une rançon pour retrouver l’accès à ces données cryptées.

b. Oui En tant qu’équipe informatique, la sauvegarde reçue grâce à la technologie que nous avons achetée avec le budget que nous avons reçu l’approbation de la direction est sur une technologie à sauvegarder dans une couche protégée contre les attaques ransomeware. L’accès à ce niveau nécessite également une authentification en deux étapes.

Cet article explique ce que les entreprises doivent prioriser lors de la création d’une stratégie de sauvegarde.

Arif Akyüz

Producteur de contenu et expert en

cybersécurité [email protected]

- .bak le processus d’ouverture et d’importation d’un fichier SQL

- 1. Modifier le mot de passe utilisateur avec CMD

- 2. Créer des utilisateurs avec CMD

- 3. Supprimer un utilisateur avec CMD

- 4. CmD d’ouverture de demande de port

- 5. Apprentissage de l’IP externe avec CMD

- 8. Création d’un dossier avec CMD

- 9. Arrêter un ordinateur distant avec CMD

- Adobe Illustrator convertir le texte en vecteur

- Afficher le prix le plus bas sur les produits avec les options WooCommerce

- Ajouter un code de suivi des conversions Google Ads à WordPress

- Ajouter un code de suivi des conversions Opencart Google Ads (ajouter des extraits)

- Ajouter un programme au menu contextuel

- Analyse Log4j pour Linux

- Apprentissage de l’adresse MAC avec IP

- ARİF AKYÜZ – CONTENU DU SITE

- Attaque par injection SQL

- Attaques d’ingénierie sociale

- Attaques réseau internes

- Autorisation de déverrouillage du compte Active Directory

- Autorisations de fichier sous Linux

- Autoriser un utilisateur standard à exécuter une application en tant qu’administrateur dans Windows

- Basculement DHCP sur Windows Server 2019

- Bitlocker mis en service

- Bouton Ajouter une commande Whatsapp

- Bouton WordPress Whatsapp ajouter

- Carte des cybermenaces en temps réel

- Certifications en cybersécurité

- Cet ordinateur ne peut pas exécuter la solution d'erreur Windows 11

- Changer de commande

- Coller dans des cellules filtrées Excel

- COLOMBIE-BRITANNIQUE Rechercher des fichiers et des dossiers avec CMD

- Combiner les colonnes les unes après les autres dans Excel

- Commande d’apprentissage des informations de version Exchange

- Commande d’apprentissage du modèle de commutateur Cisco

- Commande Informations sur l’interface utilisateur Learning Exchange

- Commandes CMD

- Commandes de fichier sous Linux

- Commandes NMAP

- Commandes Whoami

- Comment : créer du code CSR via IIS

- Comment créer un logo vectoriel avec Adobe Illustrator

- Comment créer un site de commerce électronique

- Comment écrire IPv6 en tant qu’URL

- Comment faire pour créer des certificats SSL auto-signés approuvés et des domaines locaux à des fins de test

- Comment faire pour créer un raccourci vers un ordinateur virtuel Hyper-V

- Comment installer FortiGate FortiOS 7.0

- Comment mettre un mot de passe sur un document Word

- Comment obtenir le code de pixel Facebook

- Comment trouver le modèle de carte mère?

- Commutation IP Centos 7

- Compte publicitaire Instagram fermé

- Conférence turque d’installation de Google Tag Manager

- Configuration du commutateur Cisco

- Configuration du routeur Cisco

- Convertir une image en texte Conversion d’une image en Word

- Convertisseur Mbps en kbps

- Cours de cybersécurité Collecte passive d’informations

- Créer une table des matières dans Word

- Cryptage PDF et cryptage de fichiers PDF

- Date d’expiration du mot de passe Utilisateur AD

- Découvrez quel port l’application utilise dans Windows

- Définir la même adresse proxy pour tous les utilisateurs sur les serveurs Terminal Server

- Désactiver les versions TLS non sécurisées

- Diskpart (pièce de disque)

- Dossier de démarrage de Windows 2016

- Échec de l’installation de .NET Framework 3.5

- Effacement du cache DNS

- Envoyer des messages outlook futurs

- Exchange : contourner le filtrage des logiciels malveillants

- Exportation IP du pare-feu Forti

- Extraction d’une liste d’applications installées sur l’ordinateur avec CMD

- Extraire la liste des membres du groupe d’administrateurs de domaine

- Extraire les comptes d’administrateur local des appareils du domaine avec Powershell

- Fichiers critiques sous Linux

- FORMATION EN PUBLICITÉ INSTAGRAM

- Forti IP Export

- Générateur de mot de passe aléatoire

- Générateur de mot de passe aléatoire

- Génération d’adresses MAC aléatoires

- Gestion des paquets sous Linux

- Gestion des processus sous Linux

- Gestion des utilisateurs sous Linux

- Google DNS

- Historique des versions de Windows 10

- Icône CSS Package

- ID de l’Observateur d’événements RDP

- IE Empêcher l’exécution de l’Assistant Première exécution

- Importer des mots de passe Google Chrome

- Installation de SQL Server 2019

- Installation et configuration de LAPS

- IPv6 Proxy

- Kali Linux Installation

- Lancer de rom de tablette Samsung

- Le compte continue de se verrouiller

- Les articles

- Liste de serveurs DNS fiable et rapide 2022

- Liste de vérification de la salle des serveurs

- Liste des extensions Cryptolocker

- Log4j Scan pour Windows

- Microsoft Endpoint Manager

- Microsoft Security Compliance Toolkit 1.0

- Modifier l’adresse MAC

- Modifier la publication AJOUTER au panier WooCommerce

- Mon compte publicitaire Instagram a été fermé, comment puis-je l’ouvrir ?

- Opérations d’extraction, d’ajout, de suppression et de mise à jour de données de fichier XML C#

- Ouvrez le port SSH UBUNTU

- Pack d’icônes de médias sociaux Opencart

- Paramètres réseau pour les machines virtuelles Viritual Box

- Personnalisation de l’apparence du thème Windows 11

- Ping IPv6

- Politique de mot de passe

- Ports les plus utilisés

- Publicité Google

- Publicité Google avec ADS

- Qu’est-ce qu’IPv6 ?

- Qu’est-ce qu’un bot ?

- Qu’est-ce que EternalBlue?

- Qu’est-ce que la GRC ?

- Qu’est-ce que la photographie biométrique?

- Qu’est-ce que le test d’intrusion ? Qu’est-ce que l’analyse des vulnérabilités ?

- QU’EST-CE QUE NBTSTAT

- Qu’est-ce que Split Tunnel ? Qu’est-ce que Full Tunnel ?

- Qui réinitialise le mot de passe de l’utilisateur sur AD

- Récupération de données via un disque formaté

- Répertorier les fichiers dans un dossier Excel

- Rom de lancer de téléphone Samsung

- RVTools

- Sécurité Active Directory

- Serveur d’importation Microsoft Intune EDR

- Signature SMB désactivée

- Stratégie de groupe voir commande CMD appliquée à l’ordinateur

- Structure de répertoire sous Linux

- Suivi des clics Google Tag Manager

- Suppression de fichiers de profil utilisateur avec Powershell

- Supprimer des fichiers et des dossiers avec le Planificateur de tâches Supprimer un fichier et un dossier avec PowerShell

- Supprimer des informations supplémentaires, la description du produit et l’examen du produit de la page du produit WooCommerce

- Systèmes HPE StoreOnce

- TÉLÉCHARGER

- Test de vitesse

- TOUS LES ARTICLES

- Verrouillage persistant du compte d’utilisateur

- Voir les ports ouverts et fermés sur le commutateur Cisco

- Voir toutes les entrées de blog par la richesse, ont pillé la ville, Latinos, dans le processus, il a perdu un Trade Center complètement d’attribut. Domaine Alma avec CMD

- Windows 10 Cracking de mot de passe sans programme

- Woocommerce se ferme aux achats

- WordPress Suppression du bouton de recherche masquage